Les bonnes pratiques en cyberdéfense

Dans nos usages personnels ou professionnels, nous utilisons de nombreux appareils numériques pour créer et stocker des informations. Ces appareils peuvent cependant s’endommager ou être endommagés, entraînant une perte, parfois irréversible, de vos données. Afin de prévenir un tel risque, il est fortement conseillé d’en faire des copies pour préserver vos données à long terme. Voici 10 bonnes pratiques à adopter pour gérer efficacement vos sauvegardes.

La transformation numérique modifie en profondeur les usages et les comportements. Être connecté est devenu le quotidien. Le développement des technologies mobiles (PC portables, tablettes, smartphones) offre désormais la possibilité d’accéder, depuis presque n’importe où, à ses informations personnelles mais aussi à son système informatique professionnel : la frontière numérique entre la vie professionnelle et personnelle devient de plus en plus poreuse. Face à cette évolution, il est nécessaire d’adapter ses pratiques afin de protéger tant votre établissement ou votre organisation, que votre espace de vie privée.

Voici 10 bonnes pratiques à adopter pour la sécurité de vos usages pro-perso.

Les réseaux sociaux sont des outils de communication et d’information puissants et facilement accessibles. Aujourd’hui installés dans les usages personnels des internautes, mais aussi dans les usages professionnels des entreprises qui les utilisent comme vitrine de leur activité, ils n’échappent pas aux activités malveillantes. Escroquerie, usurpation d’identité, chantage, vol d’informations, cyberharcèlement, désinformation, diffamation… sont autant de dangers auxquels sont confrontés les utilisateurs de ces réseaux. Voici 10 bonnes pratiques à adopter pour votre sécurité sur les réseaux sociaux.

Messageries, réseaux sociaux, banques, administrations et commerces en ligne, réseaux et applications d’entreprise… la sécurité de l’accès à tous ces services du quotidien repose aujourd’hui essentiellement sur les mots de passe. Face à leur profusion, la tentation est forte d’en avoir une gestion trop simple. Une telle pratique serait dangereuse, car elle augmenterait considérablement les risques de compromettre la sécurité de vos accès. Voici 10 bonnes pratiques à adopter pour gérer efficacement vos mots de passe.

Les téléphones mobiles intelligents (smartphones) et tablettes informatiques sont devenus des instruments pratiques du quotidien, tant pour un usage personnel que professionnel. Leurs capacités ne cessent de croître et les fonctionnalités qu’ils offrent s’apparentent, voire dépassent parfois, celles des ordinateurs. Ils contiennent tout autant et plus d’informations sensibles ou permettent d’y accéder. Ils sont plus faciles à perdre ou à se faire voler. Ces appareils mobiles sont, malgré tout, généralement bien moins sécurisés que les ordinateurs par leurs propriétaires.

Voici 10 bonnes pratiques à adopter pour la sécurité de vos appareils mobiles.

Les appareils numériques et les logiciels que nous utilisons au quotidien sont exposés à des failles de sécurité. Ces failles peuvent être utilisées par des cybercriminels pour prendre le contrôle d’un ordinateur, d’un équipement mobile ou encore d’une montre connectée. Face à ces risques, les éditeurs et les fabricants proposent des mises à jour (patch en anglais) visant à corriger ces failles. Si l’opération de mise à jour est souvent ressentie comme une contrainte, il s’agit pourtant d’un acte essentiel pour se protéger. Voici 10 bonnes pratiques à adopter pour vos mises à jour.

Le développement du télétravail présente de réelles opportunités tant pour les collaborateurs que pour les employeurs. Il nécessite toutefois généralement l’ouverture vers l’extérieur du système d’information de l’organisation (entreprise, collectivité, association), ce qui peut engendrer de sérieux risques de sécurité susceptibles de mettre à mal votre organisation, voire d’engager sa survie en cas de cyberattaque (rançongiciel, vol de données, faux ordres de virement…). Voici 10 recommandations à mettre en œuvre pour limiter au mieux les risques.

Un objet connecté (Internet of Things ou IoT en anglais) est un matériel électronique connecté directement ou indirectement à Internet, c’est-à-dire qu’il est capable d’envoyer ou de recevoir des informations par Internet. Enceintes, montres, ampoules, thermostats, téléviseurs, réfrigérateurs, jouets pour adulte ou enfant, caméras, alarmes, « baby-phones », etc., les objets connectés font aujourd’hui de plus en plus partie de notre vie numérique, tant personnelle que professionnelle, dans de nombreux domaines comme la domotique, le sport, le jeu ou bien la santé. Comme tout équipement informatique communicant, ces objets peuvent cependant présenter des vulnérabilités qui peuvent entraîner certains risques comme leur piratage ou le vol des informations personnelles qu’ils contiennent, d’autant plus qu’ils sont souvent insuffisamment sécurisés, et peuvent donc représenter le maillon faible de votre environnement numérique. Voici 10 bonnes pratiques à adopter pour utiliser au mieux vos objets connectés en sécurité.

Que ce soit dans un cadre professionnel ou personnel, l’utilisation des outils numériques ne cesse de croître et de se diversifier. Ordinateurs de bureau ou portables, téléphones mobiles, tablettes, objets connectés… Ils font de plus en plus partie de notre quotidien. Cette intensification des usages représente pour les cybercriminels une opportunité de développer leurs attaques. Comment se protéger au mieux face à ces risques ? Voici 10 bonnes pratiques essentielles à adopter pour assurer votre cybersécurité.

En naviguant sur Internet, en cliquant sur un lien ou en ouvrant la pièce-jointe d’un message, en branchant une clé USB… vous pouvez être infecté par un virus informatique. Les virus sont des programmes malveillants qui cherchent à perturber le fonctionnement normal d’un appareil à l’insu de son propriétaire ou à porter atteinte à ses données : vol ou destruction d’informations, espionnage ou chantage, utilisation de sa machine pour en attaquer d’autres… Les antivirus contribuent à vous protéger contre ces menaces. Réponses aux 10 questions les plus fréquentes sur les antivirus.

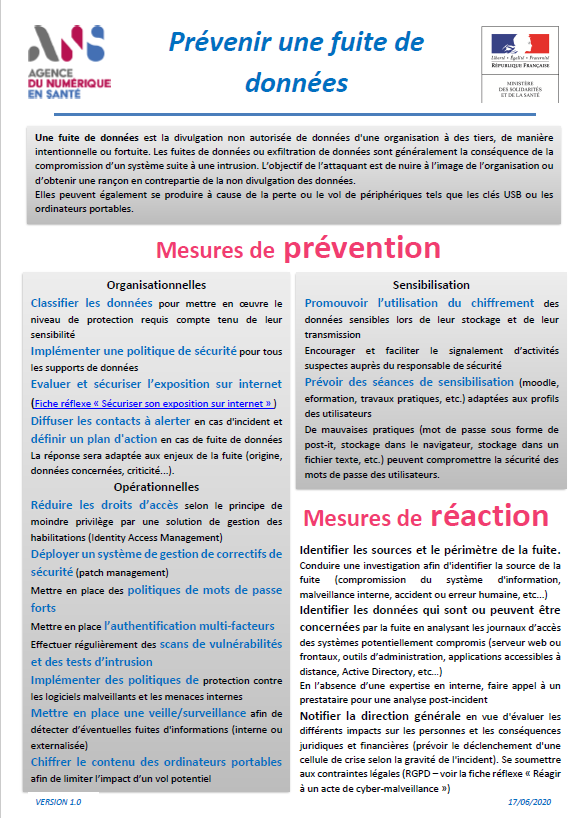

Une fuite de données se produit lorsqu'il y a une divulgation non autorisée des données d'une organisation ou d'une entreprise à des tiers, que ce soit de manière intentionnelle ou accidentelle. Ces fuites découlent généralement de la compromission d'un système à la suite d'une intrusion. L'objectif de l'attaquant est souvent de porter atteinte à l'image de l'organisation ou d'obtenir une rançon en échange de la non-divulgation des données. Elles peuvent également survenir en raison de la perte ou du vol de matériel informatique, tel que des clés USB ou des ordinateurs portables.

Pour aller plus loin

Consultez les bons réflexes en cas d'ugence.